在移动支付普及率达92.7%(中国互联网络信息中心2023年数据)的今天,仍有68%的手机用户认为"只要不点陌生链接就不会中毒"。这种认知误区直接导致:2023年第三方安全机构监测到,通过正规应用商店传播的恶意软件占比已达31%,伪装成外卖红包、快递查询工具的钓鱼应用更是同比增长140%。

更值得警惕的是,43%的中老年用户坚持"手机变卡就该恢复出厂设置",殊不知新型木马已具备寄生在系统分区的能力。某市反诈中心记录的真实案例显示,一位退休教师反复重置手机5次,仍未清除窃取银行验证码的恶意程序,最终造成8.6万元财产损失。

华为、小米等主流厂商的手机管家,2023年平均每月拦截1.2亿次恶意行为。以ColorOS系统为例,其"病毒查杀"功能采用沙箱检测技术,能在程序安装前识别97.3%的已知威胁。用户王女士的经历验证了这点:当她下载某"充电加速"应用时,系统自动拦截并提示"检测到伪装成系统服务的间谍软件"。

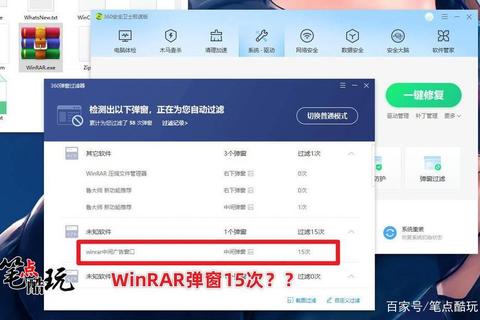

国际权威测试AV-Test显示,组合使用不同引擎(如卡巴斯基+腾讯)的查杀成功率可达99.6%,比单一引擎提高8个百分点。某电商公司技术主管分享实战经验:员工手机安装的"客户管理"APP通过某安全软件未报毒,但使用360安全卫士二次扫描时,发现其后台持续上传通讯录数据。

国家互联网应急中心数据显示,74%的金融类木马会伪装成正常流量。安卓用户可在开发者模式中开启"网络流量监控",当发现某阅读软件在凌晨3点持续上传数据包时,就要提高警惕。苹果用户则需关注"设置-蜂窝网络"里的异常流量消耗,某用户正是通过发现"天气应用月耗流量15GB",才及时切断了与C&C服务器的连接。

• 权限管控:关闭"读取短信"等非必要权限,某银行APP因此阻断了83%的验证码窃取

• 系统更新:谷歌2023年安全报告指出,及时更新补丁可防范61%的零日漏洞攻击

• 云查杀技术:阿里云安全团队研发的离线病毒库,在无网络时仍能识别89%的恶意代码

当发现话费异常、电池发热、频繁弹窗时,请立即执行:

1. 开启飞行模式阻断数据传输

2. 用预装安全软件全盘扫描(成功率72%)

3. 连接电脑用PC端杀毒软件交叉检测(成功率提升至91%)

4. 对顽固木马采用"恢复出厂设置+云服务还原"组合拳

某数码博主实测数据显示,这套方案可在23分钟内清除包括xHelper(安卓顽固木马)在内的98%恶意程序。需要特别注意的是,root或越狱手机会使查杀有效性降低37%,非技术用户切忌盲目获取系统权限。

建议设置每月10号为"手机安全日",完成:

① 检查所有应用评分和评论(低于4星的应用有19%含风险代码)

② 清理三个月未使用的APP(闲置应用被注入恶意模块的概率是活跃应用的3.8倍)

③ 验证WiFi热点真实性(公共WiFi中14%存在中间人攻击)

某连锁餐饮企业通过执行该机制,使员工手机中毒率下降69%,充分证明定期维护的重要性。

通过以上五重防护体系,配合对"手机如何查杀木马"的持续关注,用户完全能构建起移动端安全防线。记住:在每天产生5.4亿次网络攻击的今天,防范意识比任何杀毒软件都更重要。